Bitcoin White Paper en Español: El documento que lo inició todo, explicado sección por sección

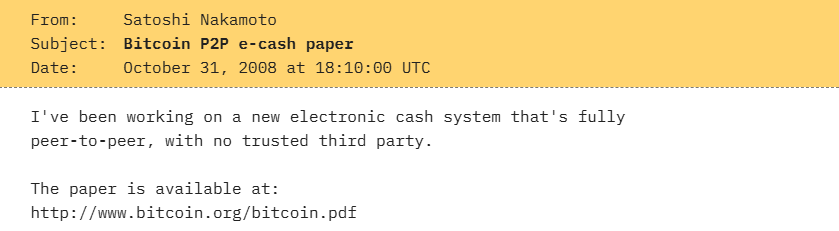

El 31 de octubre de 2008, una persona (o grupo de personas) que se identificaba como Satoshi Nakamoto envió un correo a una lista de distribución de criptografía. El mensaje era breve. Decía, en esencia: “He estado trabajando en un nuevo sistema de efectivo electrónico entre pares”. Adjunto al mensaje había un documento de nueve páginas.

Ese documento es el White Paper de Bitcoin.

Hoy en día, millones de personas tienen bitcoin, hablan de Bitcoin, siguen todo lo relacionado con Bitcoin. Pero la gran mayoría nunca ha dedicado el tiempo a leer el documento que lo inició todo. No por falta de interés — sino porque abre con términos como “firma digital”, “prueba de trabajo” y “árbol de Merkle”, y muchos simplemente cierran la pestaña.

Esta página existe para cambiar eso.

Lo que Satoshi escribió no es magia ni misterio. Es un argumento lógico y bien construido: hay un problema en el dinero digital, y aquí está la solución que propongo. Nueve páginas. Once secciones. Cada una cumple una función específica dentro del razonamiento. Lo que haremos aquí es recorrer ese documento sección por sección — explicando en español claro lo que Satoshi planteó, por qué lo planteó, y qué significa en la práctica.

No es una traducción. Las traducciones ya existen — puedes leer el documento original en inglés bitcoin.org/bitcoin.pdf. Lo que no existe es una explicación clara en nuestro idioma de lo que cada sección realmente significa, que no asuma que estudiaste ingeniería ni que llevas años en el ecosistema de Bitcoin. Si todavía estás en esa primera etapa, puedes empezar por ¿Qué es Bitcoin? y volver aquí después.

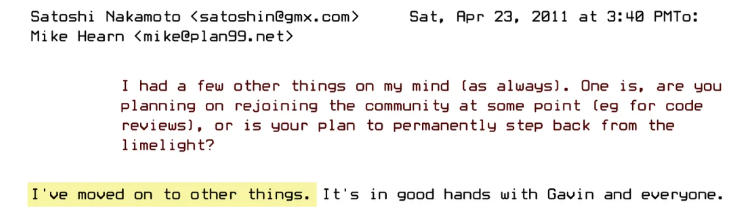

Una nota sobre Satoshi Nakamoto: hasta el día de hoy, nadie sabe quién es. El nombre es un seudónimo. Desarrolló Bitcoin, lo lanzó al mundo el 3 de enero de 2009, participó en su etapa inicial, y desapareció en 2011. El proyecto siguió sin él. El documento sigue siendo el mismo. Y ese anonimato, lejos de restarle credibilidad, es parte de lo que hace a Bitcoin lo que es — un sistema que no depende de ninguna persona en particular para funcionar. Ni siquiera de su creador.

Empieza por donde empieza el documento.

El párrafo del white paper de Bitcoin que lo inició todo

Una forma de dinero en efectivo electrónico puramente peer-to-peer debería permitir enviar pagos online directamente entre las partes y sin pasar a través de una institución financiera. Las firmas digitales son parte de la solución, pero los beneficios principales desaparecen si un tercero de confianza sigue siendo imprescindible para prevenir el doble gasto. Proponemos una solución para el problema del doble gasto usando una red peer-to-peer. La red sella las transacciones en el tiempo en una cadena continua de proof-of-work basada en hash, estableciendo un registro que no se puede modificar sin rehacer la proof-of-work. La cadena más larga no solo sirve de prueba efectiva de la secuencia de eventos, sino que también demuestra que procede del conjunto de CPU más potente. Mientras la mayoría de la potencia CPU esté controlada por nodos que no cooperen para atacar la propia red, se generará la cadena más larga y se aventajará a los atacantes. La red en sí misma precisa de una estructura mínima. Los mensajes se transmiten en base a “mejor esfuerzo”, y los nodos pueden abandonar la red y regresar a ella a voluntad, aceptando la cadena proof-of-work más larga como prueba de lo que ha sucedido durante su ausencia.

En cualquier documento técnico o académico, el abstract es el resumen que aparece antes de todo lo demás. El lector lo encuentra primero, antes de saber nada sobre lo que viene. En el caso del White Paper de Bitcoin, ese resumen es un solo párrafo — pero en ese párrafo, Satoshi Nakamoto comprimió un problema de décadas, una solución completamente nueva, y los mecanismos básicos que la hacen funcionar.

Lo que Satoshi planteó allí, en pocas líneas, fue esto: la posibilidad de enviar dinero de forma electrónica directamente entre dos personas, sin que ningún banco o intermediario tenga que intervenir. El problema que siempre había bloqueado esa idea es el “doble gasto” — el riesgo de que alguien use el mismo dinero digital dos veces. Satoshi propuso resolverlo no con una institución central que lleve el registro, sino con una red distribuida de participantes que, en conjunto, mantienen el historial de transacciones, un historial que nadie puede alterar de forma unilateral.

Este párrafo no explica cómo funciona todo eso — para eso están las secciones que siguen. Lo que hace es presentar la propuesta completa en su forma más condensada. Es útil leerlo con esa perspectiva: no como una introducción técnica, sino como la promesa que el resto del documento viene a cumplir.

Sección 1

Introducción

El comercio en Internet ha llegado a depender casi exclusivamente de las instituciones financieras como terceros de confianza en el proceso de los pagos electrónicos. A pesar de que el sistema funciona suficientemente bien en la mayor parte de las transacciones, sufre la debilidad inherente al modelo basado en confianza. Las transacciones completamente irreversibles no son posibles debido a que las instituciones financieras no pueden evitar mediar en las disputas. El coste de esta mediación incrementa los costes de transacción, limitando su tamaño mínimo útil y eliminando la posibilidad de realizar pequeñas transacciones ocasionales, y hay un coste mayor al perderse la posibilidad de hacer transacciones irreversibles para servicios irreversibles. Con la posibilidad de ser reversible, la necesidad de confianza crece. Los comerciantes deben tener precaución con sus clientes, solicitándoles más datos de los que de otra forma serían necesarios. Se acepta como inevitable un cierto porcentaje de fraude. Esos costes y la incertidumbre en los pagos se pueden evitar cuando se usa dinero físico en persona, pero no existe mecanismo que permita realizar pagos a través de un canal de comunicación sin la participación de un tercero de confianza.

Es necesario, por tanto, un sistema de pago electrónico basado en prueba criptográfica en lugar de confianza, permitiendo que dos partes interesadas realicen transacciones directamente entre ellas, sin necesidad de un tercero de confianza. Si las transacciones son computacionalmente imposibles de revertir, protegerán a los vendedores del fraude, y cualquier mecanismo de depósito de garantía se puede implementar fácilmente para proteger al comprador. En este documento proponemos una solución al problema del doble gasto usando un servidor de sellado de tiempo, distribuido y peer-to-peer, para generar la prueba computacional del orden cronológico de las transacciones. El sistema es seguro mientras los nodos honestos controlen colectivamente más potencia CPU que cualquier grupo cooperante de nodos atacantes.

La primera sección del White Paper no empieza por Bitcoin. Empieza por el problema.

Satoshi abre planteando algo que, en 2008, era la única forma que existía de mover dinero en internet: pasar por una institución financiera. Un banco, una procesadora de pagos, un intermediario de algún tipo. Alguien que actúa como árbitro entre el que paga y el que cobra, y que garantiza que la transacción es válida.

El sistema funciona para la mayoría de transacciones, reconoce Satoshi. Pero tiene fallas estructurales basadas en confianza. La más importante: cualquier transacción digital puede ser revertida. Es como cuando disputas un cargo a tu tarjeta de crédito — la transacción puede deshacerse. Y si puede ser revertida, el intermediario tiene poder. Ese poder genera fricción: más costos, más trámites, más información personal que entregar, umbrales mínimos por debajo de los cuales una transacción simplemente no es viable económicamente. También genera exclusión: para usar el sistema, primero necesitas que el sistema te permita participar.

El efectivo en persona no tiene ese problema. Cuando pagas con billetes, no necesitas que nadie autorice nada. La transacción es final, directa, y no requiere que un tercero confíe en ti. Lo que Satoshi propone en esta sección es, en esencia, trasladar esa propiedad del efectivo físico al mundo digital — usando prueba criptográfica en lugar de confianza institucional.

Por qué importa

El concepto clave aquí es el “tercero de confianza” — en inglés, trusted third party. Es el nombre que Satoshi le da a cualquier institución que se interpone entre dos partes para validar una transacción: un banco, PayPal, Western Union, una procesadora de tarjetas, entre otros.

El problema no es que esas instituciones sean maliciosas. El problema es estructural: cuando dependes de un intermediario, también dependes de sus reglas, sus horarios, sus tarifas, y su discreción de dejarte participar o no. El intermediario puede congelar tu cuenta. Puede rechazar tu transacción. Puede exigirte documentación. O puede simplemente no existir en tu país o en tu contexto económico.

Lo que Satoshi propone reemplazar no es la confianza en sí misma — sino la necesidad de delegarla en una institución. Bitcoin usa matemática para hacer lo que antes solo un banco podía hacer: confirmar que una transacción es válida y que el mismo dinero no fue gastado dos veces.

Para el lector latinoamericano

En muchos países de América Latina, la relación con los bancos no es neutral. Es una relación con requisitos, con exclusiones, con comisiones que se comen una parte de cada transacción. Enviar dinero de un país a otro — algo tan cotidiano como una remesa familiar — puede costar entre un cinco y un diez por ciento del total, y tardar días en llegar al destinatario.

La pregunta que Satoshi hace en esta sección es simple: ¿por qué tiene que ser así? ¿Por qué dos personas que quieren intercambiar valor necesitan el permiso de una institución para hacerlo? El resto del documento es su respuesta.

Sección 2

Transacciones

Definimos una moneda electrónica como una cadena de firmas digitales. Cada propietario transfiere la moneda al siguiente propietario firmando digitalmente un hash de la transacción previa y la clave pública del siguiente propietario, y añadiendo ambos al final de la moneda. El beneficiario puede verificar las firmas para verificar la cadena de propiedad.

El problema, por supuesto, es que el beneficiario no puede verificar que uno de los propietarios no haya gastado dos veces la misma moneda. La solución habitual es introducir una autoridad central de confianza, o casa de la moneda, que comprueba cada transacción para que eso no se produzca. Tras cada transacción, la moneda debe regresar a la casa de la moneda para distribuir una nueva moneda, y solo las monedas emitidas directamente desde ella están libres de la sospecha de doble gasto. El problema de esta solución es que el destino de todo el sistema de dinero depende de la compañía que gestiona la casa de la moneda, por la cual pasa cada transacción, igual que un banco.

Necesitamos una forma de que el beneficiario sepa que los propietarios previos no han firmado transacciones anteriores. Para nuestros propósitos, la transacción más temprana es la que cuenta, así que no nos preocupamos de los intentos de doble gasto posteriores. La única manera de confirmar la ausencia de una transacción es tener conocimiento de todas las transacciones. En el modelo de la casa de la moneda, esta tiene conocimiento de todas las transacciones y decide cuáles llegaron primero. Para lograr esto sin la participación de una parte de confianza, las transacciones han de ser anunciadas públicamente, y necesitamos un sistema para que los participantes estén de acuerdo en un único historial del orden en que fueron recibidas. El beneficiario necesita prueba de que en el momento de la transacción la mayor parte de los nodos estaban de acuerdo en que esa fue la primera que se recibió.

En esta sección, Satoshi define algo fundamental: ¿qué es exactamente una transacción de Bitcoin?

La respuesta no es lo que la mayoría esperaría. La red de Bitcoin no funciona como una cuenta bancaria donde hay un número que sube o baja. Lo que Satoshi describe es una cadena de firmas digitales. Cada vez que alguien envía bitcoin, lo que hace en realidad es firmar digitalmente un mensaje que dice: “esto que en algún momento recibí, ahora lo transfiero a esta otra persona”. Esa firma hace referencia a la transacción anterior — la que le dio a él la propiedad — y así se forma una cadena continua que se puede rastrear desde el origen.

Piénsalo así: es como si cada billete tuviera escrito en el reverso el nombre de todos los dueños anteriores, y para pasarlo a alguien más tuvieras que firmar al final de esa lista. Cualquiera puede verificar la cadena completa. Nadie puede alterar una firma sin romper toda la secuencia.

Pero Satoshi también reconoce, en esta misma sección, que la cadena de firmas por sí sola no resuelve el problema del doble gasto. Alguien podría intentar firmar la misma transacción dos veces y enviar los mismos bitcoins a dos personas distintas. Esa solución vendrá después — en las secciones sobre la red y la prueba de trabajo. Por ahora, Satoshi simplemente establece los cimientos: así es como se transfiere la propiedad en Bitcoin, mediante el uso de firmas digitales.

Por eso Satoshi concluye esta sección con un requisito concreto: para que esto funcione, las transacciones deben anunciarse públicamente, y los participantes de la red necesitan una forma de ponerse de acuerdo sobre cuál llegó primero. Cómo lograr ese acuerdo — sin ninguna autoridad central que lo decida — es exactamente lo que el resto del documento viene a resolver.

Por qué importa

En el sistema bancario, cuando transfieres dinero, el banco actualiza su base de datos. Tú no tienes acceso a esa base de datos — tienes que confiar en que el banco lo registró correctamente. La propiedad del dinero existe porque el banco dice que existe.

En Bitcoin, la propiedad existe porque la cadena de firmas lo demuestra. No hay base de datos central. No hay institución que deba confirmar nada. Cualquier participante en la red puede verificar, matemáticamente, que una transacción es legítima, simplemente siguiendo la cadena.

Esto cambia algo importante: la propiedad deja de ser un registro basado en confianza y almacenado en un servidor ajeno, y se convierte en propiedad individual que puedes demostrar por ti mismo.

Para el lector latinoamericano

Una transferencia bancaria entre países puede ser bloqueada, demorada, o rechazada sin que el usuario tenga forma de apelar. La cadena de firmas de Bitcoin no tiene un punto central que pueda intervenir. Si la transacción es válida, la red la procesa — sin importar quién eres, desde dónde envías, o a dónde va el dinero.

Sección 3

Servidor de Sellado de Tiempo

La solución que proponemos comienza con un servidor de sellado de tiempo. Un servidor de sellado de tiempo trabaja tomando el hash de un bloque de ítems para sellarlos en el tiempo y notificar públicamente su hash, como un periódico o un post Usenet. El sellado de tiempo prueba que los datos han existido en el tiempo, obviamente, para entrar en el hash. Cada sellado de tiempo incluye el sellado de tiempo previo en su hash, formando una cadena, con cada sellado de tiempo adicional reforzando al que estaba antes.

Para resolver el problema del orden — ¿cuál transacción llegó primero? — Satoshi introduce el concepto del servidor de sellado de tiempo distribuido. La idea es simple: tomar un conjunto de datos, calcular su huella digital (un hash), y publicar esa huella ampliamente. Ese acto de publicación prueba que esos datos existían en ese momento específico. No porque alguien lo diga — sino porque la huella está distribuida y cualquiera puede verificarla.

Piénsalo como un periódico. Si algo aparece impreso en la edición de hoy, eso prueba que existía hoy — miles de copias fueron distribuidas y nadie puede alterar todas ellas retroactivamente. El servidor de tiempo funciona con la misma lógica, pero aplicada a transacciones digitales: en lugar de tinta y papel, usa criptografía y distribución masiva.

Lo que hace especialmente robusto al sistema es que cada timestamp incluye el anterior en su cálculo. Eso crea una cadena: para falsificar un registro antiguo, tendrías que rehacer no solo ese timestamp, sino todos los que vinieron después. Cuantos más bloques se acumulan en esa cadena — lo que hoy conocemos como la blockchain — más difícil se vuelve alterar la historia.

Sección 4

Prueba de Trabajo

Para implementar un servidor de sellado de tiempo distribuido de forma peer-to-peer, necesitaremos emplear un sistema de proof-of-work similar al Hashcash de Adam Back, más que al de los periódicos o los post Usenet. La proof-of-work consiste en escanear en busca de un valor que cuando fue hasheado, al igual que con SHA-256, el hash comience con un número de cero bits. El trabajo medio que hace falta es exponencial en el número de cero bits requeridos y puede verificarse ejecutando un único hash.

Para nuestra red de sellado de tiempo, implementamos la proof-of-work incrementando un nonce en el bloque hasta que se encuentre un valor que dé al hash del bloque los cero bits requeridos. Una vez que se ha agotado el esfuerzo de CPU para satisfacer la proof-of-work, el bloque no se puede cambiar sin rehacer el trabajo. A medida que bloques posteriores se encadenen tras él, el trabajo para cambiar un bloque incluiría rehacer todos los bloques siguientes.

La proof-of-work también resuelve el problema de determinar la representación en la toma de decisiones mayoritarias. Si la mayoría estuviera basada en un voto por IP, podría subvertirse por cualquiera capaz de asignar muchas IPs. La proof-of-work es esencialmente un voto por CPU. La decisión de la mayoría está representada por la cadena más larga, en la cual se ha invertido el mayor esfuerzo de proof-of-work. Si la mayoría de la potencia CPU está controlada por nodos honestos, la cadena honesta crecerá más rápido y dejará atrás cualquier cadena que compita. Para modificar un bloque pasado, un atacante tendría que rehacer la proof-of-work del bloque y de todos los bloques posteriores, y entonces alcanzar el trabajo de los nodos honestos. Demostraremos más adelante que la probabilidad de que un atacante más lento los alcance, disminuye exponencialmente a medida que se añaden bloques posteriores.

Para compensar el aumento en la velocidad del hardware y el interés variable de los nodos activos a lo largo del tiempo, la dificultad de la proof-of-work está determinada por una media móvil que apunta a un número medio de bloques por hora. Si se generan muy deprisa, la dificultad aumenta.

Ahora bien, para que ese servidor de tiempo funcione sin una autoridad central, alguien tiene que hacer el trabajo de verificar y registrar las transacciones. Pero ¿cómo decides quién lo hace, y cómo garantizas que lo haga honestamente? Satoshi lo resuelve con la prueba de trabajo: antes de poder agregar un bloque de transacciones a la cadena, el nodo que lo propone debe resolver un problema matemático computacionalmente costoso. No hay atajo — la única forma de encontrar la solución es intentarlo millones de veces hasta dar con ella. Eso consume tiempo, electricidad, y recursos reales que nadie está dispuesto a gastar porque sí.

El resultado es una competencia abierta, global y permanente. Miles de nodos o computadoras en todo el mundo compiten simultáneamente por resolver ese problema. Quien lo resuelve primero gana el derecho a agregar el siguiente bloque — y con él, una recompensa en bitcoins. Lo que hace al sistema honesto no es la confianza en los participantes, sino la matemática: atacar la red o intentar reescribir la historia requeriría más poder computacional que el de todos los participantes honestos combinados. Si lo piensas, es más rentable seguir las reglas que romperlas.

Un detalle importante: la dificultad del problema se ajusta automáticamente. Si más computadoras se unen a la red y los bloques empiezan a resolverse demasiado rápido, el problema se vuelve más difícil. Si la red pierde participantes y con ello poder computacional, entonces se vuelve más fácil. El objetivo es siempre el mismo: agregar un nuevo bloque aproximadamente cada diez minutos. Nadie controla ese ajuste — es una función directa del protocolo mismo.

Si quieres profundizar en cómo funciona la prueba de trabajo, tenemos un video dedicado a este tema en nuestro canal de YouTube. Ver video →

Sección 5

Red

Los pasos para ejecutar la red son los siguientes:

- Las transacciones nuevas se transmiten a todos los nodos.

- Cada nodo recoge todas las transacciones en un bloque.

- Cada nodo trabaja en resolver una proof-of-work compleja para su bloque.

- Cuando un nodo resuelve una proof-of-work, transmite el bloque a todos los nodos.

- Los nodos aceptan el bloque si todas las transacciones en él son válidas y no se han gastado con anterioridad.

- Los nodos expresan su aceptación del bloque al trabajar en crear el siguiente bloque en la cadena, usando el hash del bloque aceptado como hash previo.

Los nodos siempre consideran correcta a la cadena más larga y se mantendrán trabajando para extenderla. Si dos nodos transmiten simultáneamente diferentes versiones del siguiente bloque, algunos nodos recibirán una antes que la otra. En ese caso, trabajarán sobre la primera que hayan recibido, pero guardarán la otra ramificación por si acaso se convierte en la más larga. El empate se romperá cuando se encuentre la siguiente proof-of-work y una ramificación se convierta en la más larga; los nodos que trabajaban en la otra ramificación cambiarán automáticamente a la más larga.

La transmisión de nuevas transacciones no precisa alcanzar todos los nodos. Con alcanzar a la mayoría de los nodos, entrarán en un bloque en poco tiempo. Las transmisiones de nodos también toleran mensajes perdidos. Si un nodo no recibe un bloque, lo reclamará cuando reciba el siguiente bloque y se dé cuenta de que falta uno.

En esta sección, Satoshi describe cómo funciona la red de Bitcoin en la práctica — no en términos abstractos, sino paso a paso. Cada vez que alguien genera una transacción, esa información se transmite a todos los nodos de la red. Los nodos la reciben, la verifican, y la agrupan junto con otras transacciones en un bloque. Luego compiten — aplicando la prueba de trabajo — por agregar ese bloque a la cadena. Cuando uno lo logra, transmite el bloque al resto. Los demás nodos lo verifican, lo aceptan si es válido — lo cual incluye que no haya doble gasto en las transacciones dentro del bloque — y comienzan a trabajar en el siguiente.

La regla que mantiene todo ordenado es simple: la cadena más larga es la verdadera. Si en algún momento dos nodos proponen versiones distintas del siguiente bloque — lo cual puede ocurrir cuando dos nodos resuelven el problema casi simultáneamente — la red sigue ambas temporalmente, hasta que una de las dos crece más rápido debido al siguiente bloque. Los nodos se alinean con la más larga, y la otra queda descartada. No hay votación, no hay árbitro: el consenso emerge del trabajo acumulado en la blockchain.

Satoshi también describe la robustez del sistema ante interrupciones. Los nodos pueden desconectarse y reconectarse a la red sin afectar su funcionamiento. Si un nodo pierde un bloque mientras estuvo fuera, simplemente lo solicita al reconectarse. La red no requiere que todos estén presentes todo el tiempo — solo que la mayoría del poder computacional esté en manos de participantes honestos.

Por qué importa

Lo que Satoshi diseñó en esta sección es una red que funciona sin ningún centro. No hay servidor principal. No hay empresa que la administre. No hay institución que deba aprobar su funcionamiento. Las reglas existen — son el protocolo — pero nadie las impone desde arriba. Cada nodo las sigue porque es lo que le conviene hacer, y el sistema en su conjunto emerge de esa decisión individual y repetida de millones de participantes.

Hay una frase que resume bien lo que esta sección representa: reglas sin gobernantes. El protocolo es la autoridad. Y esa autoridad no puede ser capturada, corrompida, ni reemplazada por decreto.

Para el lector latinoamericano

Una red que no tiene centro es una red que no tiene punto de ataque. No se puede presionar a una empresa para que la apague. No se puede congelar mediante una orden judicial dirigida a un servidor específico. No se puede capturar con una regulación que afecte a un único actor.

Esto no es un detalle técnico menor. En países donde los sistemas financieros han sido usados como herramienta de control — donde las cuentas se congelan, donde las transferencias se bloquean, donde el acceso al dinero propio depende de la voluntad de una institución — la ausencia de un punto central de control es precisamente el punto.

Sección 6

Incentivos

Por convención, la primera transacción en un bloque es una transacción especial con la que comienza una moneda nueva, propiedad del creador del bloque. Esto añade un incentivo a los nodos para soportar la red, y proporciona una forma de poner las monedas en circulación, dado que no hay autoridad central que las distribuya. La adición estable de una constante de monedas nuevas es análoga a los mineros de oro que consumen recursos para añadir oro a la circulación. En nuestro caso, es tiempo de CPU y electricidad lo que se gasta.

El incentivo también se basa en las comisiones por transacción. Si el valor de salida de una transacción es menor que el valor de entrada, la diferencia es una comisión por transacción que se añade al valor de incentivo del bloque que contiene la transacción. Una vez que un número predeterminado de monedas ha entrado en circulación, el incentivo puede evolucionar hacia comisiones de transacción y estar completamente libre de inflación.

El incentivo puede ayudar a que los nodos permanezcan honestos. Si un atacante codicioso fuera capaz de reunir más potencia CPU que la de todos los nodos honestos, tendría que escoger entre usarla para defraudar a la gente robándoles los pagos recibidos, o usarla para generar nuevas monedas. Debe encontrar más rentable respetar las reglas, esas reglas que le favorecen entregándole más monedas nuevas que a todos los demás en conjunto, que socavar el sistema y la validez de su propia riqueza.

La sección del incentivo responde una pregunta que hasta ahora quedaba sin respuesta: si no hay ninguna institución central emitiendo bitcoins, ¿de dónde salen? ¿Y por qué alguien dedicaría recursos computacionales y eléctricos que conllevan un costo real, a mantener la red sin recibir nada a cambio?

La respuesta de Satoshi es elegante. Por convención, la primera transacción de cada bloque crea una cantidad fija de bitcoins nuevos y se los asigna al nodo (minero) que resolvió el problema mediante la prueba de trabajo. No hay autoridad que apruebe esa emisión — es el protocolo mismo quien la ejecuta, de forma automática, cada vez que se agrega un bloque a la cadena. Así es como nuevos bitcoins entran en circulación desde los primeros días de la red: no por decisión de ningún banco central, sino como recompensa por el trabajo computacional que mantiene la red funcionando de manera segura.

Satoshi también describe una segunda fuente de ingresos para los mineros: las comisiones de transacción. Cuando alguien envía bitcoin, incluye una comisión de transacción — una pequeña diferencia entre lo que envía y lo que llega — que va al minero que incluye esa transacción en su bloque. Con el tiempo, a medida que el suministro total de bitcoins se acerca a su límite fijo, las comisiones están diseñadas para reemplazar gradualmente la recompensa del bloque como principal incentivo.

Ese límite es un detalle fundamental: el protocolo establece que nunca existirán más de 21 millones de bitcoins. Nunca. Además, la recompensa por bloque se reduce a la mitad aproximadamente cada cuatro años en un evento conocido como el halving. Como con lo demás: no hay votación, no hay decreto, no hay junta directiva que decida cuándo o si ocurre. Está escrito en el código de Bitcoin desde el primer día.

Por qué importa

El sistema de incentivos que describe Satoshi tiene dos consecuencias importantes que van más allá de cómo se le paga a los mineros.

La primera es la honestidad por diseño. Un minero con suficiente poder computacional para intentar atacar la red tendría que elegir entre usar ese poder para defraudar o usarlo para seguir minando honestamente. Satoshi señala que la segunda opción es más rentable: el atacante potencial tiene más que ganar siguiendo las reglas que rompiéndolas, porque el ataque mismo destruiría el valor de los bitcoins que ya posee.

La segunda consecuencia es la política monetaria. Bitcoin es el único activo en la historia cuya oferta total está matemáticamente garantizada. No existe ningún mecanismo mediante el cual alguien pueda crear más bitcoins de los que el protocolo permite. Esto lo diferencia radicalmente de cualquier moneda emitida por un estado.

Para el lector latinoamericano

No es un secreto que para buena parte de América Latina, la inflación no es un concepto abstracto — es algo que se siente en el precio del supermercado, en el valor de los ahorros de toda una vida, en la decisión de si conviene guardar dinero o gastarlo cuanto antes. La causa de fondo es siempre la misma: los gobiernos y bancos centrales tienen el poder de crear dinero nuevo a su conveniencia, y cuando lo hacen en exceso, cada unidad existente de esa moneda se devalúa un poco más.

Bitcoin invierte esa lógica por completo. Su política monetaria no la decide ningún gobierno, ningún banco central, ningún comité de política monetaria. La aplica el código — y el código no negocia, no cede a presiones políticas, y no hace excepciones. Si quieres comparar Bitcoin con el oro como activos escasos en el siglo XXI, puedes leer nuestro artículo Bitcoin vs Oro →

Sección 7

Recuperando Espacio en Disco

Cuando la última transacción de una moneda está enterrada bajo suficientes bloques, las transacciones que se han gastado antes que ella se pueden descartar para ahorrar espacio de disco. Para facilitar esto sin romper el hash del bloque, las transacciones son hasheadas en un Árbol de Merkle, incluyendo solo la raíz en el hash del bloque. Los bloques viejos pueden compactarse podando ramas del árbol. Los hashes interiores no necesitan ser guardados.

Una cabecera de bloque sin transacciones pesaría unos 80 bytes. Si suponemos que los bloques se generan cada 10 minutos, 80 bytes × 6 × 24 × 365 = 4.2MB por año. Siendo habitual la venta de ordenadores con 2GB de RAM en 2008, y con la Ley de Moore prediciendo un crecimiento de 1.2GB anual, el almacenamiento no debería suponer un problema incluso si hubiera que conservar en la memoria las cabeceras de bloque.

Una preocupación natural sobre cualquier sistema que registra todas las transacciones para siempre es que, con el tiempo, ese registro se vuelve enorme. Satoshi lo anticipa en esta sección y ofrece una solución: una vez que una transacción ha sido suficientemente enterrada bajo nuevos bloques — y por lo tanto no puede ser revertida sin un gasto extremo por parte de quien quisiera hacerlo — los datos de esa transacción ya gastada pueden eliminarse del registro sin comprometer la integridad de la cadena. No hace falta guardar el historial completo de todo para siempre; basta con conservar una huella compacta que permita verificar que cada bloque es válido.

La estructura técnica que lo hace posible se llama árbol de Merkle — no hace falta entender sus matemáticas para captar la idea. Piénsalo así: antes de tirar un cajón lleno de recibos, tomas una foto de todos juntos. La foto prueba que existieron sin que necesites guardar cada papel individual. El árbol de Merkle hace algo equivalente con las transacciones de un bloque: las convierte en una sola huella compacta que queda registrada de forma permanente. Si alguien intentara falsificar una transacción antigua, tendría que alterar esa huella — y eso rompería la cadena entera. Los nodos pueden así mantener la blockchain de forma compacta sin guardar cada transacción individual que alguna vez ocurrió, lo que mantiene los requerimientos de almacenamiento bajos y permite que más personas puedan participar en la red.

Sección 8

Verificación de Pago Simplificada

Es posible verificar pagos sin ejecutar un nodo plenamente en red. El usuario solo necesita tener una copia de las cabeceras de bloque de la cadena más larga de proof-of-work, que puede conseguir solicitándola a los nodos de red hasta estar convencido de que tiene la cadena más larga, y obtener la rama Merkle que enlaza la transacción con el bloque en que está sellado en el tiempo. El usuario no puede comprobar la transacción por sí mismo pero, al enlazarla a un lugar en la cadena, puede ver que un nodo de la red la ha aceptado, y los bloques añadidos posteriormente confirman además que la red la ha aceptado.

Como tal, la verificación es fiable en tanto que los nodos honestos controlen la red, pero es más vulnerable si un atacante domina la red. Mientras que los nodos de red pueden verificar las transacciones por sí mismos, el método simplificado puede ser engañado por transacciones fabricadas por un atacante, en tanto el atacante pueda continuar dominando la red. Una estrategia para protegerse contra esto podría ser aceptar alertas de los nodos de red cuando detecten un bloque no válido, sugiriendo al software del usuario que descargue el bloque entero y las transacciones con aviso para confirmar la inconsistencia. Los negocios que reciban pagos con frecuencia seguramente preferirán tener sus propios nodos ejecutándose para tener más seguridad independiente y verificación más rápida.

Hasta este punto del White Paper, la imagen que emerge es la de una red donde los participantes — los nodos — descargan todas las transacciones, verifican cada bloque, y mantienen una copia completa de la blockchain. Eso garantiza seguridad, pero plantea una pregunta práctica: ¿tiene que hacer eso cualquier persona que quiera participar en la red?

La respuesta de Satoshi es clara: no.

Lo que propone aquí es una forma más liviana de verificar que una transacción ocurrió, sin necesidad de descargar ni mantener toda la cadena. El método se llama Verificación de Pago Simplificada — en inglés, Simplified Payment Verification, o SPV. La idea es la siguiente: en lugar de almacenar el historial completo, un cliente liviano solo necesita los encabezados de los bloques — una parte pequeña de cada bloque que contiene, entre otras cosas, la huella del árbol de Merkle que explicamos en la sección anterior. Con eso, y usando una prueba de Merkle que conecta la transacción específica con ese encabezado, el cliente puede confirmar que esa transacción fue aceptada por un nodo, y si más bloques fueron añadidos después, se puede confirmar que fue aceptada por la red — sin tener que descargar ni verificar el bloque completo.

Satoshi también es honesto sobre los límites del método: la seguridad de SPV descansa en la suposición de que la cadena más larga es honesta. Si un atacante controlara la mayor parte del poder computacional de la red y construyera una cadena fraudulenta, un cliente liviano podría ser engañado. Para entidades que procesan grandes volúmenes — como comercios o exchanges — la recomendación sigue siendo correr un nodo completo, por seguridad y control total sobre la verificación.

Por qué importa

Esta sección resuelve uno de los problemas prácticos más importantes de Bitcoin: el acceso. La blockchain completa ocupa cientos de gigabytes de almacenamiento. Exigirle a cada participante que descargue y mantenga ese historial haría que ser un nodo — en alguna capacidad — fuera inviable para personas con computadoras de menores recursos.

Lo que Satoshi establece aquí es que no todos los participantes de la red necesitan ser nodos completos. Un nodo liviano — un cliente SPV — puede verificar las transacciones que le interesan sin cargar con todo el historial de la cadena. No valida cada transacción de la red como lo hace un nodo completo; en cambio, usa los encabezados de bloque y una prueba de Merkle para confirmar que una transacción específica fue aceptada. Esa distinción — entre validar todo y verificar lo necesario — es lo que hace posible que Bitcoin funcione en dispositivos con menores recursos. La gran mayoría de billeteras móviles que existen hoy son, en esencia, clientes SPV.

Eso no es un detalle menor. Satoshi no diseñó SPV como una concesión de última hora para quienes no pudieran correr un nodo completo — lo incluyó como parte integral del sistema desde el primer documento. La participación liviana no es una concesión posterior — es parte del diseño original.

Para el lector latinoamericano

En América Latina, el teléfono es la puerta de entrada a internet para la mayoría de las personas. No una computadora de escritorio, no un servidor dedicado — un teléfono. Lo relevante de la Verificación de Pago Simplificada no es solo que permite enviar bitcoin desde ese teléfono, sino que permite participar en la red de Bitcoin desde ese teléfono: verificar que una transacción es real, sin depender de que un banco o proveedor lo confirme, y sin necesitar la cadena completa.

Esa posibilidad — verificar por cuenta propia, con recursos limitados, desde cualquier lugar — es exactamente lo que cierra la brecha entre el diseño de Satoshi y la realidad del usuario latinoamericano. Satoshi escribió esto en 2008. Que hoy funcione exactamente así en millones de teléfonos en todo el mundo no es una coincidencia — es el cumplimiento de la promesa de su diseño.

Sección 9

Combinando y Dividiendo el Valor

Aunque sería posible manipular monedas individualmente, no sería manejable hacer una transacción para cada céntimo en una transferencia. Para permitir que el valor se divida y combine, las transacciones contienen múltiples entradas y salidas. Normalmente habrá, o bien una entrada simple de una transacción anterior mayor, o bien múltiples entradas combinando pequeñas cantidades, y como máximo dos salidas: una para el pago y otra devolviendo el cambio, si lo hubiera, al emisor.

Cabe señalar que la diseminación de control, donde una transacción depende de varias transacciones, y esas transacciones dependen de muchas más, no supone aquí un problema. No existe la necesidad de extraer una copia completa e independiente del historial de una transacción.

El dinero físico tiene denominaciones fijas — billetes de cierto valor — pero en la práctica, no siempre pagas con el monto exacto, ¿verdad? Pagas con un billete, y si es necesario, recibes cambio. Bitcoin funciona con la misma lógica, y Satoshi lo formaliza en esta sección con la estructura de entradas y salidas. Cada transacción tiene entradas — los bitcoins que tienes disponibles, provenientes de transacciones anteriores — y salidas — a dónde va ese valor. Si quieres enviar una cantidad menor de la que tienes disponible, la transacción divide ese valor: una salida al destinatario, y otra de regreso a ti como cambio. Y si quieres enviar más de lo que cubre una sola entrada, la transacción combina varias para sumar el total que necesitas enviar.

Lo que esto significa es que Bitcoin puede manejar cualquier monto sin necesidad de denominaciones fijas. Una transacción puede combinar múltiples entradas pequeñas o dividir una entrada grande en varias salidas. El sistema no impone ninguna restricción sobre esa aritmética — simplemente verifica que las entradas cubran las salidas. Es la misma flexibilidad del efectivo, aplicada a una red digital que no necesita denominaciones específicas para funcionar.

Sección 10

Privacidad

El modelo tradicional de banca consigue un nivel de privacidad limitando el acceso a la información a las partes implicadas y el tercero de confianza. La necesidad de anunciar públicamente todas las transacciones excluye este método, pero aún así se puede mantener la privacidad rompiendo el flujo de información en otro punto: manteniendo las claves públicas anónimas. El público puede ver que alguien está enviando una cantidad a otro alguien, pero sin que haya información vinculando la transacción con nadie. Esto es similar al nivel de información que comunican las bolsas de valores, donde el tiempo y tamaño de las operaciones individuales, la “cinta”, son hechos públicos, pero sin decir quiénes fueron las partes.

Como cortafuegos adicional, debería usarse un nuevo par de claves en cada transacción para evitar que se relacionen con un propietario común. Con las transacciones multientrada será inevitable algún tipo de vinculación, pues revelan necesariamente que sus entradas pertenecieron al mismo propietario. El riesgo es que si se revela la identidad del propietario de una clave, la vinculación podría revelar otras transacciones que pertenecieron al mismo propietario.

En el sistema financiero tradicional, la privacidad funciona por ocultamiento: las transacciones quedan guardadas dentro de la institución, invisibles para el mundo exterior. Bitcoin invierte ese modelo. Las transacciones se transmiten públicamente entre nodos — cualquiera puede ver el historial completo de la blockchain. Lo que no es público, por defecto, es quién está detrás de cada dirección. En lugar de ocultar las transacciones, el sistema oculta la conexión entre la transacción y la identidad de quien la realizó.

La clave de este modelo es la separación entre la dirección de Bitcoin — la clave pública que aparece en cada transacción y que cualquiera puede consultar — y la identidad real de su dueño. Cualquiera puede ver que cierta dirección envió cierta cantidad a otra dirección. Pero nadie sabe, a menos que exista un vínculo externo, quién controla esas direcciones.

Satoshi también señala los límites: si la identidad detrás de una dirección queda expuesta, toda su historia de transacciones se vuelve retroactivamente visible. Y las transacciones que combinan múltiples entradas revelan, por su propia estructura, que esas entradas pertenecen al mismo dueño. La recomendación es práctica: usar una dirección nueva para cada transacción reduce significativamente ese riesgo. Si quieres entender en detalle por qué reutilizar direcciones es un riesgo, tenemos un video dedicado a este tema en nuestro canal de YouTube. Ver video →

Por qué importa

La distinción entre anónimo y seudónimo no es un tecnicismo — es importante entenderla bien porque tiene consecuencias reales. Anónimo significa que no hay ningún identificador. Seudónimo significa que hay un identificador — la dirección de Bitcoin — pero ese identificador no está vinculado, por defecto, a ninguna identidad real. Es la diferencia entre caminar sin dejar rastro y caminar con una máscara: los pasos son visibles, pero el rostro no.

La red de Bitcoin no es invisible. Es un registro público permanente y por eso funciona sin la necesidad de terceros. Cada transacción queda registrada en la blockchain. La privacidad existe mientras nadie vincule tu dirección con tu nombre — pero esa vinculación puede ocurrir de muchas formas: un exchange que requirió identificación, una transferencia recibida desde una cuenta conocida, o simplemente alguien que sabe que cierta dirección es tuya. El modelo de Satoshi ofrece privacidad y soberanía individual real, pero exige responsabilidad y cuidado por parte de los usuarios.

Para el lector latinoamericano

En países donde los movimientos de dinero son monitoreados por el estado — como herramienta de control político, como mecanismo de presión sobre ciudadanos o empresas, o simplemente como parte de un sistema de vigilancia financiera — el modelo de privacidad de Bitcoin representa algo concreto. Una cuenta bancaria tradicional es completamente transparente para el gobierno que regula al banco que la administra. Una dirección de Bitcoin, por diseño, no lo es.

Esto no convierte a Bitcoin en una herramienta perfecta de privacidad — como Satoshi mismo reconoce en esta sección. Pero sí representa un modelo radicalmente distinto al del sistema financiero tradicional, donde la privacidad del usuario depende en su totalidad de la discreción de la institución que guarda su dinero — y de los acuerdos que esa institución tiene con quien le pida tu información.

Sección 11

Cálculos

Consideramos el escenario de un atacante intentando generar una cadena alternativa más rápido que la cadena honesta. Incluso si se consigue, el sistema no queda abierto a cambios arbitrarios como crear valor de la nada o tomar dinero que nunca perteneció al atacante. Los nodos no van a aceptar una transacción inválida como pago y los nodos honestos nunca aceptarán un bloque que las contenga. Un atacante solo puede tratar de cambiar una de sus propias transacciones para recuperar dinero que ha gastado recientemente.

La carrera entre la cadena honesta y la cadena de un atacante puede verse como un paseo aleatorio binomial. El suceso que prospera es la cadena honesta creciendo un bloque, aumentando su liderato por +1, y el suceso que fracasa es la cadena del atacante creciendo un bloque, reduciendo la brecha en -1.

La probabilidad de que un ataque alcance [la cadena honesta] desde un déficit dado es análoga al problema de la ruina del jugador. Supongamos que un jugador con crédito ilimitado comienza con un déficit y juega en potencia un número infinito de intentos para alcanzar un punto de equilibrio. Podemos calcular la probabilidad de que alcance ese punto, o de que un ataque alcance alguna vez a la cadena honesta, como sigue:

p = probabilidad de que un nodo honesto encuentre el siguiente bloque

q = probabilidad de que el atacante encuentre el siguiente bloque

qz = probabilidad de que el atacante alcance [la cadena honesta] desde z bloques atrás

[…]

Asumiendo que p > q, la probabilidad cae de forma exponencial a medida que aumenta el número de bloques que el atacante tiene que alcanzar. Con las probabilidades en su contra, si no tiene un golpe de suerte que lo haga avanzar desde el principio, sus oportunidades se irán desvaneciendo a medida que se va quedando atrás.

Consideremos ahora cuánto tiempo necesita esperar el receptor de una transacción para tener la suficiente seguridad de que el emisor no puede cambiarla. Asumimos que el emisor es un atacante que quiere que el receptor crea durante un tiempo que le ha pagado; entonces cambiará el pago para devolvérselo a sí mismo un tiempo después. El receptor recibirá un aviso cuando esto suceda, pero el emisor espera que ya sea demasiado tarde.

El receptor genera un nuevo par de claves y da la clave pública al emisor poco antes de firmar. Esto impide que el emisor pueda preparar una cadena de bloques previa trabajando de continuo en ella hasta tener la suerte suficiente como para ponerse a la cabeza y, entonces, ejecutar la transacción. Una vez que la transacción se ha emitido, el emisor deshonesto comienza a trabajar en secreto en una cadena paralela que contiene una versión alternativa de su transacción.

El receptor espera hasta que la transacción se ha añadido al bloque y z bloques se han enlazado tras él. No sabe la cantidad de progreso que ha realizado el atacante, pero asumiendo que los bloques honestos han tomado la media de tiempo esperada por bloque, el potencial de progreso del atacante será una distribución de Poisson con un valor esperado:

λ = z · (q/p)

Para obtener la probabilidad de que el atacante pueda ponerse al día incluso ahora, multiplicamos la densidad de Poisson para cada aumento en el progreso que podría haber realizado, por la probabilidad que podría haber alcanzado desde ese punto:

[…]

Reordenándola para evitar sumar la cola infinita de la distribución:

[…]

Convertida a lenguaje de programación C:

#include <math.h>

double AttackerSuccessProbability(double q, int z)

{

double p = 1.0 - q;

double lambda = z * (q / p);

double sum = 1.0;

int i, k;

for (k = 0; k <= z; k++)

{

double poisson = exp(-lambda);

for (i = 1; i <= k; i++)

poisson *= lambda / i;

sum -= poisson * (1 - pow(q / p, z - k));

}

return sum;

}Ejecutando algunos resultados, podemos ver que la probabilidad disminuye exponencialmente con z.

q=0.1 z=0 P=1.0000000 z=1 P=0.2045873 z=2 P=0.0509779 z=3 P=0.0131722 z=4 P=0.0034552 z=5 P=0.0009137 z=6 P=0.0002428 z=7 P=0.0000647 z=8 P=0.0000173 z=9 P=0.0000046 z=10 P=0.0000012 q=0.3 z=0 P=1.0000000 z=5 P=0.1773523 z=10 P=0.0416605 z=15 P=0.0101008 z=20 P=0.0024804 z=25 P=0.0006132 z=30 P=0.0001522 z=35 P=0.0000379 z=40 P=0.0000095 z=45 P=0.0000024 z=50 P=0.0000006

Resolviendo para P menor que 0.1%:

P < 0.001 q=0.10 z=5 q=0.15 z=8 q=0.20 z=11 q=0.25 z=15 q=0.30 z=24 q=0.35 z=41 q=0.40 z=89 q=0.45 z=340

*Las fórmulas matemáticas completas […] que dan lugar a los cálculos anteriores pueden consultarse en el documento original: bitcoin.org/bitcoin.pdf.*

La sección once es sin duda la más técnica del documento — Satoshi trabaja aquí con probabilidades y fórmulas que no es necesario reproducir para entender lo que prueban. El escenario que plantea es el de una carrera: por un lado, la cadena honesta, que sigue creciendo mientras los nodos de la red trabajan en el siguiente bloque; por el otro, un atacante que intenta construir en paralelo una versión alternativa de la historia — una cadena fraudulenta más larga que la real. Para ganar esa carrera, el atacante necesita superar — añadiendo más bloques — a la red honesta. Y mientras no controle la mayoría del poder computacional, las matemáticas y el tiempo trabajan sistemáticamente en su contra.

Lo que Satoshi demuestra en esta sección es que la probabilidad de que un atacante logre alcanzar y superar a la cadena honesta disminuye de forma exponencial con cada bloque que se añade. Después de un número suficiente de confirmaciones, esa probabilidad se vuelve tan pequeña que el intento pierde cualquier sentido económico: el costo del hardware y la electricidad necesarios para sostener el ataque el tiempo suficiente superaría con creces cualquier ganancia posible. De aquí viene la práctica estándar de esperar varias confirmaciones de la red antes de dar una transacción por definitiva — no es una convención arbitraria, es la conclusión directa de este análisis.

El tercer elemento importante de esta sección es la escala. La seguridad que describe Satoshi no es un número fijo — crece con la red. Cuanta más gente participa y más poder computacional se suma al sistema, más costoso y difícil se vuelve para cualquier atacante acumular la mayoría necesaria para intentar reescribir la historia. Recuerda que para alterar un bloque, el atacante no solo tiene que rehacer ese bloque con su prueba de trabajo — tiene que rehacer también cada uno de los bloques que se han añadido después de él. El sistema es, en principio, atacable. Pero cada minuto que pasa convierte esta posibilidad en algo progresivamente más difícil de financiar, organizar, y sostener.

Conclusión

Conclusión — Lo que el white paper de Bitcoin sigue representando

Hemos propuesto un sistema para realizar transacciones electrónicas sin depender de confianza. Comenzamos con el marco habitual de monedas creadas a partir de firmas digitales, lo cual permite un firme control de la propiedad, pero que está incompleto sin una forma de prevenir el doble gasto. Para resolver esto, hemos propuesto una red peer-to-peer usando proof-of-work para realizar un registro público de las transacciones que rápidamente se hace computacionalmente inviable de cambiar para un atacante si la mayoría de la potencia CPU está controlada por nodos honestos. La red es robusta dada su simplicidad no estructurada. Los nodos trabajan todos a la vez, precisando poca coordinación. No necesitan ser identificados dado que los mensajes no se envían a ningún lugar en particular, y solo necesitan ser emitidos en base a “mejor esfuerzo”. Los nodos pueden abandonar y reincorporarse a la red a voluntad, aceptando la cadena proof-of-work como prueba de lo que ha sucedido mientras estaban ausentes. Votan con su potencia CPU, expresando su aceptación de los bloques válidos trabajando en extenderlos y descartando los bloques no válidos al rechazar trabajar en ellos. Cualesquiera reglas e incentivos necesarios pueden ser aplicados con este mecanismo de consenso.

Nueve páginas. Once secciones. Un seudónimo que nadie ha podido descifrar desde el lanzamiento de la red en 2009.

Lo que Satoshi Nakamoto publicó el 31 de octubre de 2008 no era una promesa ni un manifiesto — era un diseño. Un sistema completo y complejo, con cada pieza en su lugar: el problema, la solución, los mecanismos que lo hacen funcionar, y las matemáticas que lo sostienen. No pidió confianza. Presentó el argumento y lo dejó ahí.

Poco después de que la red de Bitcoin comenzara a funcionar, Satoshi desapareció — en sus propias palabras: “me he movido a otras cosas”. El proyecto siguió sin él, y sigue funcionando hoy exactamente como el documento describe que debería funcionar, un bloque a la vez.

Leer el White Paper no convierte a nadie en experto en criptografía. Pero sí hace algo más útil: permite entender por qué existe Bitcoin, cómo funciona, y por qué su diseño importa. El documento original vive en el dominio público, pero aún así no todos lo han leído y tratado de entender. Tú en cambio, ya lo has hecho.

📩 Suscríbete a Bitcoin: La Señal — nuestra newsletter semanal con los eventos más relevantes del mundo Bitcoin, con contexto y perspectiva real. Ir a La Señal →

📺 Visita nuestro canal de YouTube para ver todos nuestros videos sobre Bitcoin. Ver en YouTube →